Как обезопасить себя от неуловимой уязвимости BadUSB

У каждого из нас есть свои страшилки. Кто-то всё ещё боится бабайку, кто-то столбенеет при виде тёщи, а кому-то не спится из-за падения курса местной валюты. Все эти неприятные нервные ощущения носят либо индивидуальный, либо умеренно распространённый характер. Но существуют и массовые истерии, затрагивающие всех ныне сущих. В одну из таких истерий превращается нововыявленная цифровая угроза под именем BadUSB. И касается она всех, кто имеет в своём распоряжении любое периферийное устройство с до боли привычным USB-коннектором, например флешку.

Суть дела

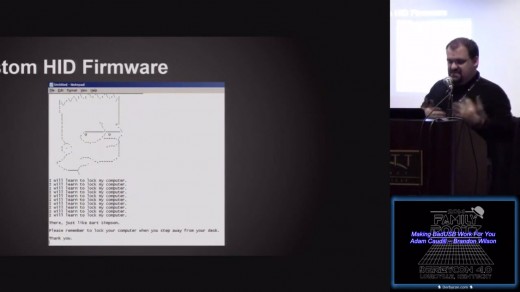

Как и водится из года в год, одна из самых авторитетных хакерских тусовок Derbycon-2014 ознаменовалась ярким разоблачением информационной безопасности, причём сразу для всего мира. На суд общественности был вынесен инструмент под названием BadUSB, позволяющий получить несанкционированный доступ к любой компьютерной системе при помощи подключения флешки. Казалось бы, каждый из нас уже много раз удалял вирус со своего съёмного накопителя при помощи антивирусного ПО, чего шуметь-то? Дело в том, что продемонстрированная методика работает на низком аппаратном уровне, то есть абсолютно по другому принципу. И уловить такую угрозу — дело отнюдь не банальное даже для специализированного софта.

Хакеры показали, как можно перепрошить микроконтроллер стандартного USB-носителя, добавив в него зловредный исполняемый микрокод. В результате манипуляций подключаемая к любой операционной системе флешка может прикинуться абсолютно другим устройством, например клавиатурой. А заражённая «клавиатура», в свою очередь, может скрытно выполнять деструктивные функции: сливать информацию в Интернет, загружать другое атакующее ПО, управлять движением сетевого трафика и всё в том же духе. Вдобавок к этому заражаются и другие USB-устройства компьютера/ноутбука, к примеру встроенная web-камера. В общем, на горизонте виднеется зарево цифрового Апокалипсиса.

Справедливости ради стоит отметить, что сделать из USB-устройства универсального троянского коня не так уж и просто — слишком много нюансов необходимо учесть. Но лиха беда начало!

Как быть

Коль речь идёт о совершенно новом, изощрённом и малоизученном способе взлома, то и действенных способов защиты попросту нет.

Наши зарубежные коллеги из Mashable полюбопытствовали у компании Symantec — известного производителя комплексного защитного ПО Norton — о видении сложившейся ситуации. И её представители поведали, что «традиционные антивирусные технологии не могут проверить драйверы, работающие внутри устройства USB». Поэтому пользователям рекомендуется:

- вставлять в компьютер исключительно проверенные USB-устройства;

- не приобретать и не использовать бывшие в употреблении устройства;

- никогда не оставлять компьютер или мобильное устройство в разблокированном состоянии или без присмотра.

Вторит приведённым советам и Гари Дэвис (Gary J. Davis), ответственное лицо компании Symantec (семейство лечащих утилит McAfee): «Лучший практический совет — избегайте флеш-накопителей, полученных из ненадёжного источника. Например, рекламных накопителей, вручённых вам на каком-либо мероприятии или презентации».

Лайфхакер принял эстафету и задал сложный вопрос о способах защиты от BadUSB родной для Рунета и не менее известной по всему миру компании «Лаборатория Касперского». Контактные лица компании отреагировали крайне быстро. Чувствуется, что работа со СМИ и их читателями — не пустая формальность.

И вот что нам ответил Вячеслав Закоржевский, руководитель группы исследования уязвимостей «Лаборатории Касперского»:

Так ли страшен BadUSB, каким его преподносят СМИ?

На наш взгляд, BadUSB менее опасен, чем о нём принято думать. Во-первых, следует помнить, что не все USB-устройства могут быть перепрограммированы. Некоторые из них не обладают возможностью перезаписи прошивки в принципе, другие требуют прямого доступа к микропроцессору устройства. Таким образом, заражённый компьютер, который перепрошивает любые подключенные устройства, — это, скорее, далёкая от реальности теория.

Если злоумышленникам всё же удалось найти устройство, которое может быть перепрошито, то они потратят немало времени и усилий для создания собственного варианта прошивки. Как правило, производители USB-устройств редко раскрывают детальную информацию о программной начинке своих продуктов, поэтому киберпреступники должны будут знать технику реверс-инжиниринга для получения собственной версии прошивки. Даже если в итоге удастся создать вредоносное USB-устройство, хакерам всё равно будет необходим физический доступ к компьютеру жертв или иной способ убедиться, что пользователь подключит неизвестное устройство к своему ПК. Я не говорю, что подобные сценарии невозможны, но они требуют очень хорошей подготовки злоумышленников, тщательно продуманного плана действий и, главное, удачного стечения обстоятельств.

Какие спецификации протокола подвержены риску?

Оба представленных прототипа — недавний и тот, что видели на конференции BlackHat, — для иллюстрации механизма атаки используют контроллер USB 3.0 производства компании Phision. Выбор совсем не случаен: для этого контроллера в широком доступе находились утилиты перепрошивки, поэтому протокол его работы было легко разобрать.

Существуют ли действенные методы защиты от угрозы?

Действенных методов защиты от данной угрозы не существует. Однако вероятность заражения минимальна, так как необходимо подключить перепрошитое устройство к компьютеру жертвы. Кроме того, системный администратор может ограничить появление неизвестных устройств на компьютере, что позволит заблокировать, например, вторую клавиатуру.

Исчерпывающе.

Итог

Но всё же суммируем. Нас давно и без BadUSB предостерегали от подключения к компьютеру левых флешек. Пока обычным смертным бояться нечего. Выявленная угроза может быть реализована с точечным прицелом под конкретную персону. Посему можно расслабиться и не беспокоиться за свои интимные селфи.

Выражаем благодарность «Лаборатории Касперского» за оперативность и глубину ответов на заданные вопросы.

Технари-спецы, что вы думаете по поводу BadUSB?

Станьте первым, кто оставит комментарий