11 признаков взлома вашего компьютера или смартфона

1. Необъяснимые списания средств

Первое, что может заставить вас задуматься о возможном взломе, — это внезапные списания средств, к которым вы не имеете никакого отношения. Это явный признак того, что мошенники могли получить доступ к сведениям о вашей карте или же «угнали» учётную запись одного из используемых вами платёжных сервисов.

Если баланс ваших средств всегда под рукой, подозрительную активность вы заметите быстро. Если же вы редко проверяете счёт и у вас даже не подключено оповещение по СМС или почте, самое время этим заняться.

Сообщения с кодами для подтверждения покупок, которых вы, конечно, не совершали, игнорировать тоже ни в коем случае нельзя. Вне зависимости от того, известен вам отправитель или нет, необходимо немедленно заблокировать карту и обратиться в банк.

2. Замедление работы устройства

Работа пробравшегося в ваш компьютер или смартфон зловреда может требовать большой вычислительной мощности. Поэтому, если вы заметили снижение производительности, которое является значительным, неожиданным и долгосрочным — необходимо незамедлительно проверить устройство на наличие вирусов и ограничить на этот период любую сетевую активность. Если же угроз обнаружено не было, возможно, причина замедления кроется в другом.

3. Отключение или перебои в работе защитных программ

Если вредоносное ПО пробралось в систему и успело обжиться, не исключено, что оно попытается закрыть или изолировать все опасные для него средства защиты. Повод бить тревогу — непроизвольное отключение антивируса или невозможность запустить сканирование компьютера по требованию. Избежать такой ситуации позволит постоянное обновление антивирусных баз и загрузка приложений только из проверенных источников.

4. Изменение программных или браузерных настроек без вашего участия

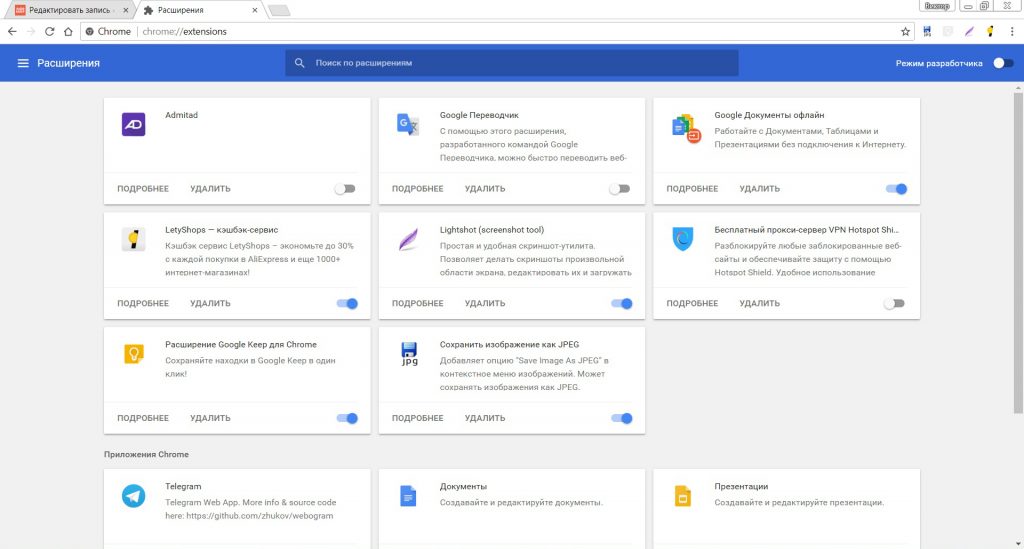

Если защита вашего устройства пропустила хотя бы один зловред, то вскоре их может стать значительно больше. Укоренившаяся на ПК угроза может инициировать загрузку дополнительных инструментов злоумышленников, которые могут быть представлены как дополнительным ПО, так и браузерными расширениями.

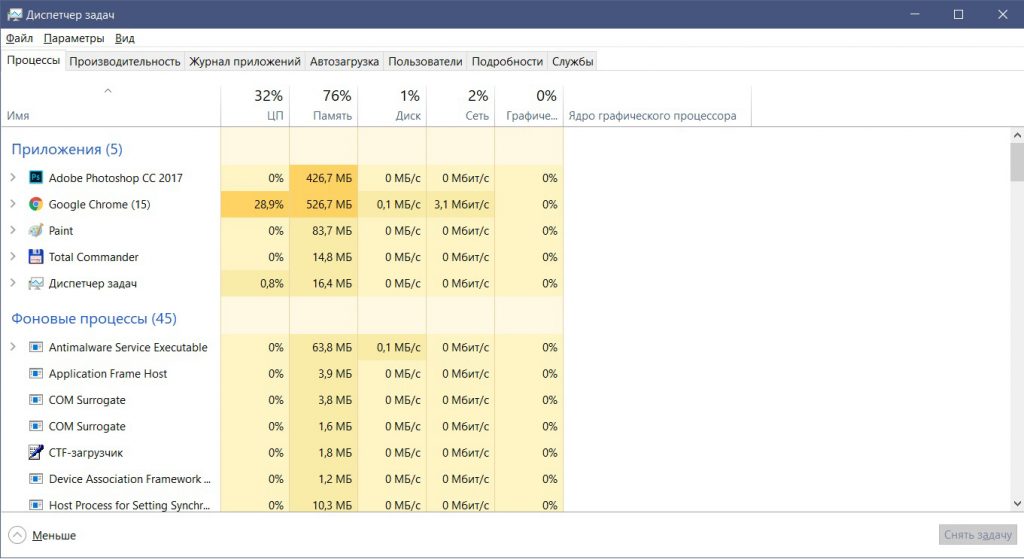

Проверить, какое ПО активно в момент работы компьютера, можно с помощью «Диспетчера задач» на Windows (вызвать комбинацией клавиш Ctrl + Alt + Del) и «Мониторинга системы» на macOS (найти в списке «Утилит» или «Программ»). В используемом браузере необходимо открыть список всех расширений и аналогичным образом проверить, что установлено и что запускается автоматически.

5. Увеличение числа всплывающих окон

Через браузер и некоторые другие приложения зловреды могут бомбардировать вас всплывающими окнами о необходимости провести сканирование компьютера или проверить данные учётной записи. Окна эти зачастую выглядят вполне аутентично и не вызывают подозрений, но если они стали появляться гораздо чаще, чем раньше, то это повод задуматься.

Сейчас современные браузеры и операционные системы в целом отлично справляются с надоедливыми всплывашками, однако вероятность того, что инициатором показа очередного окна или баннера является пробравшийся на ПК зловред, всё же есть.

6. Изменения в системных настройках

Вредоносное ПО вполне может изменить и системные настройки. Классический пример — это изменение домашней страницы вашего браузера или поисковой системы. Увидев совершенно новую и при этом довольно сомнительную страницу при загрузке того же Chrome или Firefox, переходить по ссылкам на ней, конечно, не стоит.

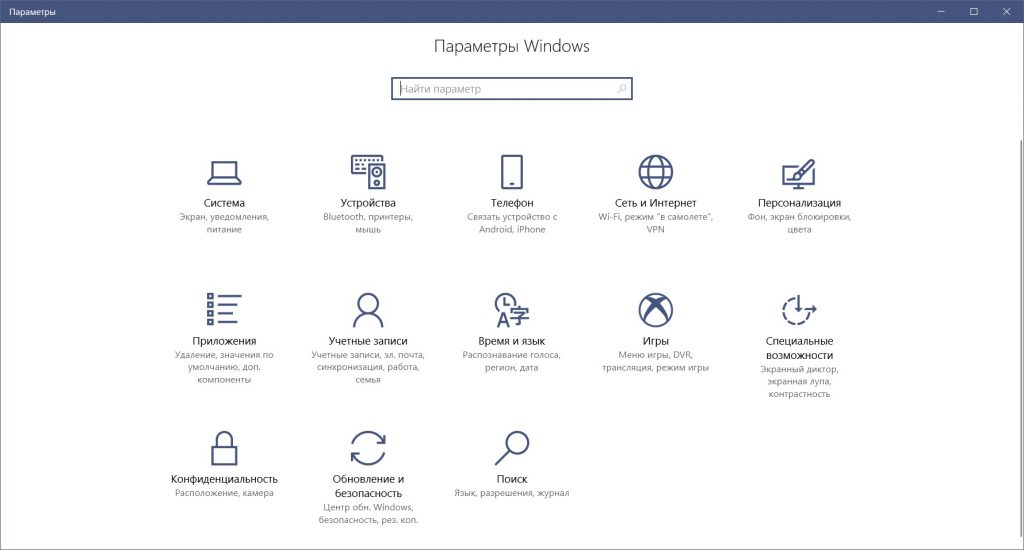

Особенно пристально нужно следить за запросами на изменение системных настроек и выдачей разрешений новым программам. Последнее очень актуально в случае со смартфонами, где, казалось бы, элементарные приложения могут требовать целый список прав на доступ в недра гаджета.

7. Неконтролируемая активность устройства

Если вам порой кажется, что ваш компьютер или же смартфон живёт собственной жизнью, то вполне вероятно, что им кто-то управляет удалённо. Делается это через бэкдор-приложение, которое вы могли загрузить вместе с недавно скачанным контентом.

Такой удалённый доступ можно отследить по непроизвольному выходу устройства из спящего режима, внезапной активности жёсткого диска в момент простаивания ПК и даже в спонтанном движении курсора мыши. К счастью, в последнее время настолько наглые взломы встречаются крайне редко, особенно если вы пользуетесь исключительно лицензионным ПО.

8. Внезапные отключения и перезагрузки

Помимо активности внутри системы, зловред может стать причиной внезапного отключения или же перезагрузки устройства. Это вполне может говорить о частичном контроле над ПК и попытках дестабилизации системы.

Паниковать тут стоит лишь тогда, когда такие отключения участились и предпосылок для этого не было: вы не перегружаете ПК требовательными играми и контролируете нагрев. В таких случаях опять же стоит проверить активные процессы в «Диспетчере задач» и в особенности автозапуск.

9. Отправка сообщений без вашего ведома

В случае получения доступа к вашей почте злоумышленники попытаются распространить свои щупальца настолько, насколько это возможно. Рассылка спама от вашего имени — первое, на что стоит обратить внимание. Ежедневно проверяйте не только новую почту, но и папку отправленных писем. Заметив что-то подозрительное, поспешите сменить пароль от данного аккаунта, причём сделать это лучше через другое устройство.

10. Подозрительная онлайн-активность

Вы можете стать источником спама не только в почте, но и в социальных сетях. Причём обычно одной рассылкой сообщений злоумышленники не ограничиваются. Если это, к примеру, Twitter, о взломе аккаунта может говорить масса новых подписок и комментариев под чужими постами. И беда в том, что всё это может обнаружиться лишь через какое-то время, когда ваш аккаунт уже использовали по максимуму.

Обезопасить себя от этого можно лишь с помощью бдительности, то есть периодической проверки основных действий в каждой конкретной сети. В случае обнаружения сомнительных посланий и комментариев, которые вы не могли оставить даже в нетрезвом виде, обязательно смените пароль, воспользовавшись для этого другим устройством.

11. Отказ в доступе к вашим аккаунтам

Если при авторизации в каком-то из сервисов ваш стандартный пароль внезапно не подошёл, то, вероятно, злоумышленники, получив доступ к аккаунту, успели его сменить. В случае с крупным сервисом или социальной сетью паниковать не стоит. Вам может помочь форма восстановления и изменения пароля через почту или же прямое обращение в техподдержку.

Чтобы повысить уровень защиты всех своих аккаунтов и социальных сетей, необходимо использовать двухфакторную аутентификацию.

Итог

Даже если вы считаете, что опасность миновала и данные аккаунтов не пострадали, перестраховаться, безусловно, стоит. Ещё раз напомним, что всегда имеет смысл периодически обновлять пароли своих учётных записей, особенно если один и тот же пароль применяется в нескольких сервисах.

Если какой-то из онлайн-аккаунтов всё же был взломан, немедленно сообщите об этом в техподдержку. Даже если вы с легкостью восстановили доступ, сделать это всё равно стоит, ведь вам неизвестно, где «угнанный» аккаунт успели использовать.

На ПК обязательно установите надёжный антивирус со свежими базами данных или хотя бы систематически проверяйте систему лёгкими portable-вариантами. Если по какой-то причине на заражённом компьютере установить или запустить такое ПО не удаётся, необходимо загрузить программу через другое устройство и после попробовать скопировать.

Не исключено, что для полного восстановления может понадобиться сброс системы. В таком случае необходимо позаботиться о резервной копии важных для вас данных. Благо её сейчас можно сделать на любом устройстве, вне зависимости от ОС.

Лучшие предложения

Надо брать: наушники-клипсы 2026 года от Baseus со скидкой 44%

Что накинуть весной, чтобы не мёрзнуть и в то же время не жариться

3D-принтер Elegoo Neptune 4 Pro отдают за полцены на AliExpress

Находки AliExpress: самые интересные и полезные товары недели

Как максимально сэкономить на AliExpress в апреле

Надо брать: робот для мойки окон, зеркал и плитки со скидкой 77%

11 товаров для тех, чей дом уже умоляет об уборке

За полцены можно купить моющий пылесос-трансформер от Roborock прямо сейчас

Не только бюджет: 3 вопроса, которые стоит задать себе при выборе квартиры для жизни с партнёром

3 кухонных прибора, которые помогут прокачать ваши кулинарные способности

«Ешь, что хочешь, и худей». Правда ли, что концепция интуитивного питания помогает снизить вес

«Найди нам с котиком квартиру в центре» и другие запросы, с которыми справится ИИ-помощник Яндекс Недвижимости

Реклама