5 способов двухфакторной аутентификации, их преимущества и недостатки

В основе двухфакторной аутентификации лежит использование не только традиционной связки «логин-пароль», но и дополнительного уровня защиты — так называемого второго фактора, обладание которым нужно подтвердить для получения доступа к учётной записи или другим данным.

Простейший пример двухфакторной аутентификации, с которым постоянно сталкивается каждый из нас, — это снятие наличных через банкомат. Чтобы получить деньги, нужна карта, которая есть только у вас, и PIN-код, который знаете только вы. Заполучив вашу карту, злоумышленник не сможет снять наличность не зная PIN-кода и точно так же не сможет получить деньги зная его, но не имея карты.

По такому же принципу двухфакторной аутентификации осуществляется доступ к вашим аккаунтам в соцсетях, к почте и другим сервисам. Первым фактором является комбинация логина и пароля, а в роли второго могут выступать следующие 5 вещей.

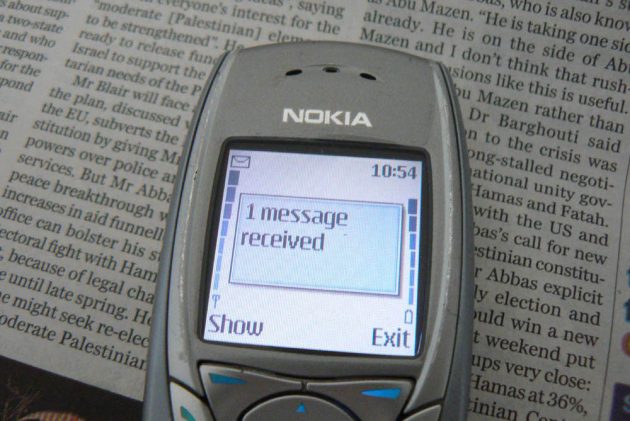

SMS-коды

Подтверждение с помощью SMS-кодов работает очень просто. Вы, как обычно, вводите свой логин и пароль, после чего на ваш номер телефона приходит SMS с кодом, который нужно ввести для входа в аккаунт. Это всё. При следующем входе отправляется уже другой SMS-код, действительный лишь для текущей сессии.

- Генерация новых кодов при каждом входе. Если злоумышленники перехватят ваш логин и пароль, они ничего не смогут сделать без кода.

- Привязка к телефонному номеру. Без вашего телефона вход невозможен.

- При отсутствии сигнала сотовой сети вы не сможете залогиниться.

- Существует теоретическая вероятность подмены номера через услугу оператора или работников салонов связи.

- Если вы авторизуетесь и получаете коды на одном и том же устройстве (например, смартфоне), то защита перестаёт быть двухфакторной.

Приложения-аутентификаторы

google authenticator">

google authenticator">

Этот вариант во многом похож на предыдущий, с тем лишь отличием, что, вместо получения кодов по SMS, они генерируются на устройстве с помощью специального приложения (Google Authenticator, Authy). Во время настройки вы получаете первичный ключ (чаще всего — в виде QR-кода), на основе которого с помощью криптографических алгоритмов генерируются одноразовые пароли со сроком действия от 30 до 60 секунд. Даже если предположить, что злоумышленники смогут перехватить 10, 100 или даже 1 000 паролей, предугадать с их помощью, каким будет следующий пароль, просто невозможно.

- Для аутентификатора не нужен сигнал сотовой сети, достаточно подключения к интернету при первичной настройке.

- Поддержка нескольких аккаунтов в одном аутентификаторе.

- Если злоумышленники получат доступ к первичному ключу на вашем устройстве или путём взлома сервера, они смогут генерировать будущие пароли.

- При использовании аутентификатора на том же устройстве, с которого осуществляется вход, теряется двухфакторность.

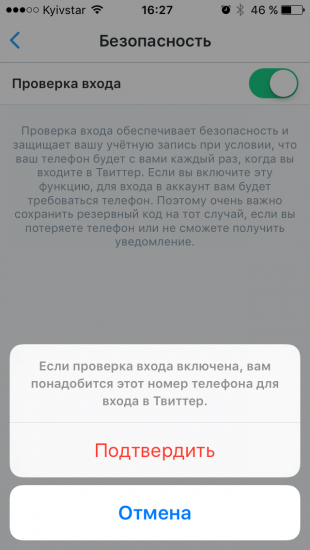

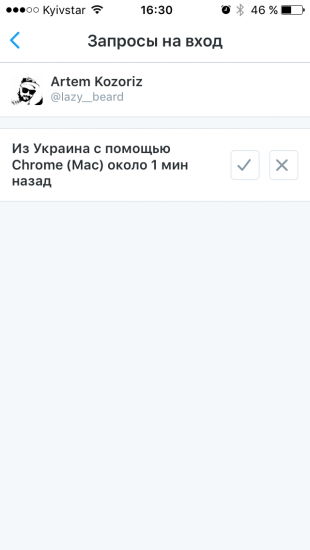

Проверка входа с помощью мобильных приложений

Данный тип аутентификации можно назвать сборной солянкой из всех предыдущих. В этом случае, вместо запроса кодов или одноразовых паролей, вы должны подтвердить вход с вашего мобильного устройства с установленным приложением сервиса. На устройстве хранится приватный ключ, который проверяется при каждом входе. Это работает в Twitter, Snapchat и различных онлайн-играх. Например, при входе в ваш Twitter-аккаунт в веб-версии вы вводите логин и пароль, потом на смартфон приходит уведомление с запросом о входе, после подтверждения которого в браузере открывается ваша лента.

- Не нужно ничего вводить при входе.

- Независимость от сотовой сети.

- Поддержка нескольких аккаунтов в одном приложении.

- Если злоумышленники перехватят приватный ключ, они смогут выдавать себя за вас.

- Смысл двухфакторной аутентификации теряется при использовании одного и того же устройства для входа.

Аппаратные токены

Физические (или аппаратные) токены являются самым надёжным способом двухфакторной аутентификации. Будучи отдельными устройствами, аппаратные токены, в отличие от всех перечисленных выше способов, ни при каком раскладе не утратят своей двухфакторной составляющей. Чаще всего они представлены в виде USB-брелоков с собственным процессором, генерирующим криптографические ключи, которые автоматически вводятся при подключении к компьютеру. Выбор ключа зависит от конкретного сервиса. Google, например, рекомендует использовать токены стандарта FIDO U2F, цены на которые начинаются от 6 долларов без учёта доставки.

- Никаких SMS и приложений.

- Нет необходимости в мобильном устройстве.

- Является полностью независимым девайсом.

- Нужно покупать отдельно.

- Поддерживается не во всех сервисах.

- При использовании нескольких аккаунтов придётся носить целую связку токенов.

Резервные ключи

По сути, это не отдельный способ, а запасной вариант на случай утери или кражи смартфона, на который приходят одноразовые пароли или коды подтверждения. При настройке двухфакторной аутентификации в каждом сервисе вам дают несколько резервных ключей для использования в экстренных ситуациях. С их помощью можно войти в ваш аккаунт, отвязать настроенные устройства и добавить новые. Эти ключи стоит хранить в надёжном месте, а не в виде скриншота на смартфоне или текстового файла на компьютере.

Как видите, в использовании двухфакторной аутентификации есть некоторые нюансы, но сложными они кажутся лишь на первый взгляд. Каким должно быть идеальное соотношение защиты и удобства, каждый решает для себя сам. Но в любом случае все заморочки оправдываются с лихвой, когда дело заходит о безопасности платёжных данных или личной информации, не предназначенной для чужих глаз.

Где можно и нужно включить двухфакторную аутентификацию, а также о том, какие сервисы её поддерживают, можно прочесть здесь.

Станьте первым, кто оставит комментарий