Уязвимость Zoom для macOS позволяет следить за пользователями через веб‑камеру (обновлено)

Специалист по компьютерной безопасности Джонатан Лейтшу (Jonathan Leitschuh) рассказал о найденной им уязвимости в приложении для видеоконференций Zoom. Этот популярный на macOS сервис может стать лазейкой для слежки за пользователями компьютеров Apple.

Проблема кроется в архитектурной уязвимости Zoom. Для улучшения взаимодействия с пользователем программа создаёт на ПК локальный сервер. Он и является источником потенциальной угрозы. Злоумышленники могут получить к нему доступ удалённо.

По сути, эта уязвимость позволяет активировать веб-камеру компьютера принудительно. Более того, созданный программой сервер может быть задействован даже после удаления Zoom. Пользователю достаточно лишь кликнуть на ссылку-приглашение в видеоконференцию.

Лейтшу рассказал о проблеме разработчикам Zoom ещё в марте, предупредив, что обнародует данные о ней через 90 дней. Однако, по словам эксперта, представители компании отделались временным решением, которое он предлагал им в самом начале. Полностью проблему оно не устраняет.

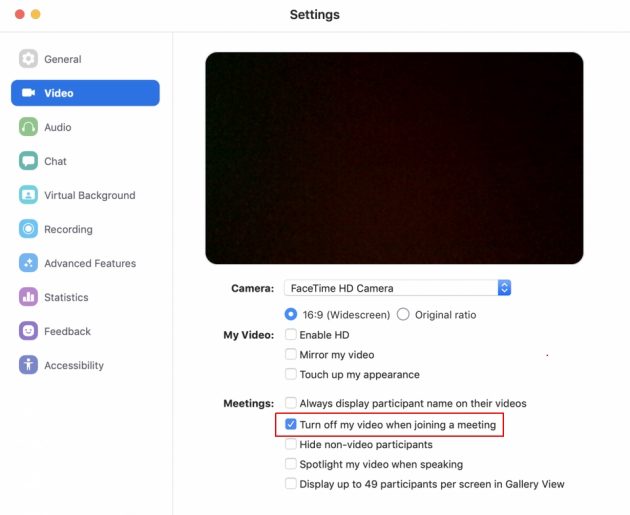

Представители Zoom добавили, что решат проблему с июльским обновлением. Пока же обезопасить себя от слежки можно отключив в настройках программы автоматическую активацию веб-камеры при входящем приглашении в видеоконференцию (изображение выше).

Обновление 1: Zoom выпустил специальный патч, закрывающий обнаруженную уязвимость. Он удаляет с компьютеров пользователей локальные сервера, ставшие причиной проблемы. Об этом сообщается в заявлении на официальном сайте Zoom. Всем пользователям сервиса сейчас необходимо просто обновить клиент.

Обновление 2: TechCrunch сообщает, что и сама Apple решила перестраховаться, выпустив специальный патч для macOS, который устраняет уязвимость Zoom. Апдейт устанавливается автоматически и удаляет локальный веб-сервер приложения. Действий со стороны пользователей не требуется.

Лучшие предложения

5 причин купить моющий пылесос для мягкой мебели и ковров Tefal Clean It IZ5020F0

Новинку OnePlus Nord 6 можно купить со скидкой 37% сейчас на AliExpress

Самый популярный гайковёрт от Heimerdinger отдают со скидкой 70%

Удачный момент для покупки кроссовок с вентиляцией на распродаже AliExpress

Компактный фильтр с осмосом: эффективный, но стоит дешевле аналогов

Забираем наушники realme Buds Air 8 Pro со скидкой 52% на AliExpress

10 покупок с AliExpress, за которые люди благодарят себя

Надо брать: 3D-принтер Bambu Lab А1 Mini со скидкой 48%

Лайфхакер и TRENDY BOX выпустили унисекс-бьюти-бокс — смотрите, что внутри

Почему после похудения килограммы возвращаются и как этого избежать

Как поддержать подростка с избыточным весом? Чек-лист для родителей

6 лайфхаков, которые помогут легко накопить на 13-ю зарплату